Acronis DeviceLock DLP

Ви можете придбати ліцензії Acronis DeviceLock DLP, заернувшись у відділ продажу SOFTICO. Компанія SOFTICO є авторизованим дистриб’ютором продуктів Acronis в Україні. У нас Ви можете отримати оптимальні ціни, консультацію щодо ліцензування, а також професійну технічну підтримку із низки виробників.

Характеристики

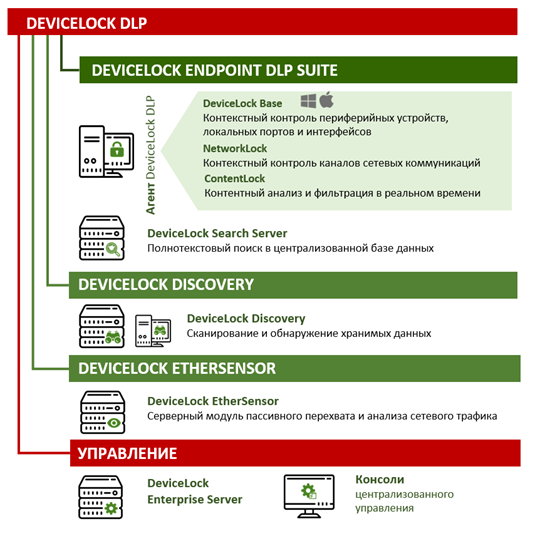

Програмний комплекс Acronis DeviceLock DLP реалізований на основі модульної архітектури з єдиним уніфікованим керуванням, що містить в собі автономні продукти та їхні опційні компоненти, функції яких взаємодоповнювані, а ліцензування вибіркове – залежно від потрібних характеристик DLP-системи.

Функційно-модульна архітектура ліцензування

Покомпонентне інкрементально-функційне ліцензування дозволяє замовникам обирати оптимальне поєднання компонентів комплексу Acronis DeviceLock DLP, активуючи тільки ті функції захисту від витоків даних, які необхідні для вирішення їхніх поточних завдань у галузі інформаційної безпеки в межах доступного бюджету. Модульність архітектури і гнучкий підхід до ліцензування забезпечують можливість нарощування функціональності розгорнутої системи Acronis DeviceLock DLP поетапно, у міру підвищення вимог до захисту даних, починаючи з базового контролю доступу до периферійних пристроїв і портів комп’ютерів і аж до повнофункціонального DLP-рішення, що поєднує широкий спектр тематичних контролів із тематичною фільтрацією даних для ефективного запобігання від їхніх витоків із корпоративних комп’ютерів.

Основний автономний програмний продукт комплексу Acronis DeviceLock Endpoint DLP Suite запобігає витоку даних за їхнього локального використання та переміщення (data-in-use) на захищених корпоративних комп’ютерах, а також при передачі даних мережею (data-in-motion).

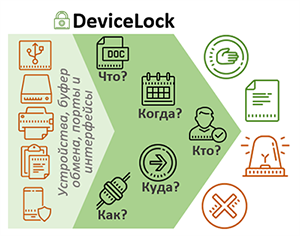

Базовим компонентом Acronis DeviceLock Endpoint DLP Suite в його будь-якій функційній конфігурації є Acronis DeviceLock® Core, який забезпечує гранульований контекстний контроль операцій передачі даних по локальних каналах введення-виведення на захищених комп’ютерах, включаючи доступ користувачів до периферійних пристроїв і портів, друк документів, операції системного буфера обміну, контроль знімків екрану, форматування і витяг носіїв, а також синхронізацію з локально підключеними мобільними пристроями.

Крім контекстних контролів Acronis DeviceLock Base дозволяє контролювати операції з файлами за їхнім реальним типом, а також операції системного буфера обміну залежно від типу копійованих даних. Крім того, компонент Acronis DeviceLock Base містить всі консолі та інші елементи централізованого керування Acronis DeviceLock Endpoint DLP Suite і тому повинен використовуватися в будь-який інсталяції продукту.

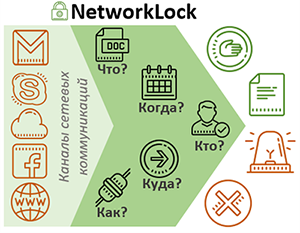

Опційний компонент NetworkLock™, який використовується на виконавчому агенті Acronis DeviceLock додатково до Acronis DeviceLock Core, забезпечує контекстний контроль комунікацій користувачів захищених комп’ютерів через мережеві протоколи і додатки, включаючи популярні поштові платформи, сервіси веб-пошти, месенджери, хмарні файлообмінні сервіси та соціальні мережі, пошукові системи, веб-доступ зі стандартних браузерів і Tor Browser, Telnet-сесії a також передачу файлів по протоколах SMB, HTTP / HTTPS, FTP / FTPS і Torrent.

Опційний компонент NetworkLock™, який використовується на виконавчому агенті Acronis DeviceLock додатково до Acronis DeviceLock Core, забезпечує контекстний контроль комунікацій користувачів захищених комп’ютерів через мережеві протоколи і додатки, включаючи популярні поштові платформи, сервіси веб-пошти, месенджери, хмарні файлообмінні сервіси та соціальні мережі, пошукові системи, веб-доступ зі стандартних браузерів і Tor Browser, Telnet-сесії a також передачу файлів по протоколах SMB, HTTP / HTTPS, FTP / FTPS і Torrent.

Третій функціональний компонент – ContentLock™, будучи опціональним доповненням до Acronis DeviceLock Core, реалізує контентний аналіз і фільтрацію файлів і інших об’єктів даних за їхнього використання і передачі із захищених комп’ютерів. Перехоплення локальних операцій із даними і передачу об’єктів для аналізу і фільтрації вмісту в ContentLock забезпечує Acronis DeviceLock Core, тоді як NetworkLock направляє на контентний контроль у ContentLock файли, повідомлення, вкладення в електронну пошту та інші дані, витягнуті з перехоплених мережевих комунікацій.

Принциповою характеристикою взаємодії компонентів ContentLock, NetworkLock і Acronis DeviceLock Core, що вирішують завдання превентивного характеру, є їхня здатність забезпечити перехоплення операцій із даними і аналіз їхнього контенту в реальному масштабі часу безпосередньо на захищених комп’ютерах, що дозволяє реалізувати критично важливу для DLP-систем функцію запобігання витокам шляхом заборони виконання операції, вміст даних якої порушує корпоративний регламент роботи з інформацією обмеженого доступу.

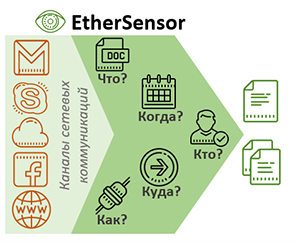

Серверний модуль перехоплення та аналізу мережевого трафіку EtherSensor, який видобуває з мережевого трафіку повідомлення, файли і події на потоках 10 Гбіт/с, дозволяє забезпечити моніторинг мережевих комунікацій із робочих станцій і мобільних пристроїв із будь-якими операційними системами без установки агентів, зберігаючи отримані дані в централізовану базу даних сервера Acronis DeviceLock Enterprise Server.

Серверний модуль перехоплення та аналізу мережевого трафіку EtherSensor, який видобуває з мережевого трафіку повідомлення, файли і події на потоках 10 Гбіт/с, дозволяє забезпечити моніторинг мережевих комунікацій із робочих станцій і мобільних пристроїв із будь-якими операційними системами без установки агентів, зберігаючи отримані дані в централізовану базу даних сервера Acronis DeviceLock Enterprise Server.

Для пост-аналізу даних у централізованому архіві подій і тіньових копій, може використовуватися опціональний серверний компонент Acronis DeviceLock Search Server (DLSS), що забезпечує повнотекстовий пошук у центральній базі даних журналів моніторингу та тіньового копіювання. DLSS багаторазово знижує трудомісткість аналізу даних журналів, одночасно підвищуючи швидкість і точність процесів аудиту і розслідування інцидентів інформаційної безпеки.

Для пост-аналізу даних у централізованому архіві подій і тіньових копій, може використовуватися опціональний серверний компонент Acronis DeviceLock Search Server (DLSS), що забезпечує повнотекстовий пошук у центральній базі даних журналів моніторингу та тіньового копіювання. DLSS багаторазово знижує трудомісткість аналізу даних журналів, одночасно підвищуючи швидкість і точність процесів аудиту і розслідування інцидентів інформаційної безпеки.

Автономний програмний продукт комплексу – Acronis DeviceLock Discovery – запобігає витоку даних, що зберігаються на персональних комп’ютерах, файлових серверах і загальнодоступних мережевих ресурсах у ІТ-інфраструктурі організації (data-at-rest). Скануючи вміст виявлених документів і файлів, сервер і виконавчі агенти Acronis DeviceLock Discovery виявляють порушення корпоративної політики зберігання даних обмеженого доступу та усувають їх за допомогою набору визначених автоматичних коригувальних дій, а також відправки оперативних тривожних сповіщень персоналу служб ІБ і в використовувані в організації SIEM-системи.

Автономний програмний продукт комплексу – Acronis DeviceLock Discovery – запобігає витоку даних, що зберігаються на персональних комп’ютерах, файлових серверах і загальнодоступних мережевих ресурсах у ІТ-інфраструктурі організації (data-at-rest). Скануючи вміст виявлених документів і файлів, сервер і виконавчі агенти Acronis DeviceLock Discovery виявляють порушення корпоративної політики зберігання даних обмеженого доступу та усувають їх за допомогою набору визначених автоматичних коригувальних дій, а також відправки оперативних тривожних сповіщень персоналу служб ІБ і в використовувані в організації SIEM-системи.

Модульна архітектура комплексу Acronis DeviceLock DLP в поєднанні із гнучким функційно-інкрементальним ліцензуванням його компонентів дозволяє оптимальним чином задовольнити вимоги організацій будь-якого розміру і галузі щодо захисту від витоків даних із корпоративних ІС при мінімізації витрат на придбання та експлуатацію DLP-системи.

Основні функції та можливості

Acronis DeviceLock забезпечує контроль доступу користувачів і груп до портів введення-виведення (USB, FireWire, COM, LPT, IrDA), адаптерів WiFi і Bluetooth, будь-яких типів принтерів (локальні, мережеві і віртуальні), мобільних пристроїв (BlackBerry, iPhone / iPad, пристроїв під управлінням ОС Windows Mobile і Palm, MTP-пристроїв Android, Windows Phone і т.п.), а також дисководів, CD / DVD / BD-приводів, будь-яких змінних носіїв і пристроїв Plug-and-Play, термінальних пристроїв.

Для будь-якого типу пристрою або порту можна задати доступ залежно від часу та дня тижня, а також задати тип доступу “тільки читання” для змінних носіїв, дисководів, жорстких дисків, CD / DVD-приводів, КПК і стрічкових накопичувачів.

Модуль NetworkLock, що використовує методи глибокого пакетного аналізу (DPI), забезпечує детектування і селективне блокування мережевих протоколів і комунікаційних додатків незалежно від використовуваних ними портів і типу підключення, реконструкції сесій і повідомлень з відновленням файлів, що передаються, та інших даних для їхнього оперативного аналізу, тіньового копіювання і подієвого протоколювання дій користувачів.

NetworkLock дозволяє контролювати комунікації користувачів через популярні мережеві додатки, включаючи передачу поштових повідомлень по відкритим і SSL-захищеним SMTP-сесіям і протоколам MAPI / NRPC з роздільним контролем повідомлень і вкладень, web-доступ і HTTP / HTTPS-додатки, web-пошту, месенджери , соціальні мережі, пошукові системи, передачу файлів у хмарні мережеві сховища і по протоколам SMB, FTP / FTP-SSL, a також Telnet-сесії, Torrent і Tor.

Технології контентного аналізу і фільтрації, реалізовані в модулі ContentLock, дозволяють у режимі реального часу аналізувати і фільтрувати текстовий і бінарний вміст даних, що копіюються на змінні носії, у буфер обміну, друкованих документів, а також даних, що передаються по мережних каналах зв’язку, включаючи повідомлення та вкладення в електронній пошті, месенджерах, веб-формах, соціальних мережах, файлообмінних сервісах, пошукових системах, SMB-ресурсах тощо.

Дані беруться з 150+ файлових форматів та інших типів даних, включаючи знімки екрану, графічні файли і впроваджені в документи зображення. Тематична фільтрація структурованих даних грунтується на використанні шаблонів регулярних виразів (RegExp), аналізі за ключовими словами, з підтримкою вбудованих галузевих термінологічних словників і готових наборів шаблонів регулярних виразів. Для детектування неструктурованих текстових і бінарних даних використовується технологія цифрових відбитків, що дозволяє надійно ідентифікувати класифіковані файли за їхнім вмістом з урахуванням заданих рівнів важливості або секретності («Таємно», «Конфіденційно», «ДСК» тощо). При створенні правил контентної фільтрації умови детектування можна об’єднувати в які завгодно складні комбінації з використанням логічних функцій «І» та «АБО».

Крім того, правилами аналізу вмісту можуть перевірятися також метадані документів, а набір більш ніж 50 параметрів, використовуваних для завдання правил аналізу контенту, включає також ідентифікатори користувачів і їхніх груп, імена комп’ютерів і типи їхніх інтерфейсів, пристрої, типи каналів і напрямок передачі даних, діапазони дат і часу і багато іншого. Крім того, ContentLock розпізнає мітки, присвоєні документам класифікатором Boldon James.

Acronis DeviceLock Discovery призначений для автоматичного сканування систем зберігання даних в ІТ-інфраструктурі організації і виявлення незахищених документів і файлів із конфіденційною інформацією. Acronis DeviceLock Discovery усуває виявлені в результаті сканування порушення корпоративної політики безпечного зберігання даних на основі заданих адміністратором правил, що включають також набір автоматичних коригувальних дій.

Такі правила можуть визначати, якого роду дані співробітникам неприпустимо зберігати в корпоративній мережі, і які опціональні дії з виявленими документами і файлами варто виконати. Acronis DeviceLock Discovery дозволяє сканувати будь-які комп’ютери, файлові сервери і загальнодоступні мережеві ресурси, доступні з сервера Acronis DeviceLock Discovery або з агентів Discovery, автоматично встановлюються на захищених комп’ютерах. Ліцензується незалежно від інших компонентів Acronis DeviceLock DLP.

Серверний модуль EtherSensor, що працює із мережевим трафіком канального рівня на великих потоках у десятки Гбіт/с, забезпечує вилучення з копії мережевого трафіку надісланих та отриманих повідомлень і файлів корпоративної та веб-пошти, соціальних мереж, форумів, блогів, месенджерів, хмарних сховищ тощо, а також різних дій в інтернет-сервісах.

Працюючи з такими джерелами мережевих даних, як дзеркальні порти (Mirror ports), мережеві трансформатори (Network taps), ICAP-клієнти, PCAP і PcapNG файли, а також лог транзакцій IBM Lotus і Microsoft Skype for Business, серверний модуль EtherSensor, аналізує і виділяє метадані подій, після чого зберігає перехоплені події і метадані в централізованій базі даних Acronis DeviceLock Enterprise Server, де до них застосовуються всі наявні засоби аналізу і сигналізування DeviceLock. Крім того, EtherSensor надає досить великий набір мережевих статистичних даних та інструментарій його аналізу.

Опціонально ліцензований компонент Acronis DeviceLock Search Server дозволяє здійснювати повнотекстовий пошук по вмісту файлів тіньового копіювання і журналів, що зберігаються у центральній базі даних сервера Acronis DeviceLock Enterprise Server.

Повнотекстовий пошук особливо корисний у випадках, коли вам необхідний пошук по вмісту документів, що зберігаються в базі даних тіньового копіювання. Acronis DeviceLock Search Server може автоматично розпізнавати, індексувати, знаходити і відображати документи безлічі форматів, зокрема: Adobe Acrobat (PDF), Ami Pro, Архіви (GZIP, RAR, ZIP), Lotus 1-2-3, Microsoft Access, Microsoft Excel , Microsoft PowerPoint, Microsoft Word, AutoCAD, Microsoft Works, OpenOffice (документи, таблиці та презентації), Quattro Pro, WordPerfect, WordStar і багато інших.

Також передбачена можливість спрощеного використання пошукових запитів за розкладом із підтримкою інкрементального пошуку та автоматичною відправкою результатів пошуку по електронній пошті.

Функція Acronis DeviceLock Administrators забезпечує необхідний рівень захисту, навіть якщо користувачі в мережі мають адміністративні привілеї на локальних комп’ютерах. Коли захист Acronis DeviceLock увімкнений, ніхто, крім авторизованих адміністраторів, не може підключитися до агента, зупинити або видалити його. Навіть члени локальної групи Адміністратори (якщо вони не належать до списку авторизованих адміністраторів DeviceLock) не можуть обійти захист.

Повна інтеграція централізованого керування Acronis DeviceLock в групові політики домену Active Directory дозволяє встановлювати Acronis DeviceLock на комп’ютери в корпоративній мережі, а також виконувати передачу DLP-політик на Агенти Acronis DeviceLock в автоматичному режимі.

Найбільш популярна серед користувачів консоль управління Acronis DeviceLock є оснащенням для Microsoft Management Console (MMC), вбудованим в стандартне оснащення Group Policy, яке належить до Windows 2000 і пізніших операційних систем. Завдяки звичному та інтуїтивно зрозумілому для мережевих адміністраторів інтерфейсу управління Acronis DeviceLock є вкрай простим і не вимагає написання додаткових скриптів, зміни схеми домену або шаблонів ADO.

У доповненні до оснащення MMC для групових політик, передбачена додаткова консоль із власним інтерфейсом – Acronis DeviceLock Enterprise Manager, яка дозволяє централізовано керувати будь-якими комп’ютерами, обираючи їх безпосередньо зі служб каталогів LDAP (таких як Novell eDirectory, Open LDAP тощо). Агенти можуть бути встановлені на віддалені комп’ютери з уже певними політиками безпеки (налаштуваннями) шляхом розгортання спеціально створеного настановного пакету Microsoft Installer (MSI).

Такий MSI-пакет створюється адміністратором за допомогою стандартної консолі керування DeviceLock. За допомогою стандартного оснащення Resultant Set of Policy можна переглянути застосовувані зараз політики Acronis DeviceLock і перевірити заданий набір політик, який буде застосований після його поширення в мережі.

Опційно Acronis DeviceLock Enterprise Server (DLES) може виконувати роль керівного сервера DLP-системи завдяки можливості поширювати політики безпеки на встановлені на робочих станціях агенти DeviceLock. Ця можливість є альтернативою консольного керування агентами і / або використання групових політик домену Windows для управління агентами DeviceLock.

Для передачі агентам заданих політик (файлів із шаблоном політики) через DLES використовується два способи: “push” (примусова передача політик сервером) і “pull” (запит поновлення політик агентом Acronis DeviceLock за заданими умовами або за запитом користувача на контрольованому комп’ютері).

Acronis DeviceLock дозволяє вирішувати і забороняти доступ до певних типів файлів незалежно від встановлених на пристрій або протокол дозволів, а також задавати гнучкі політики тіньового копіювання з метою зменшення обсягу збережених на сервері даних. Визначення типів файлів засноване на сигнатурному методі і не залежить від розширення файлу. Підтримується більше 5300 типів файлів.

Acronis DeviceLock дозволяє ефективно запобігати потенційному витоку даних ще до того, як вони будуть передані з комп’ютерів – коли користувач навмисно або випадково копіює дані між різними додатками і документами через вбудований в ОС Windows буфер обміну.

Політики нагляду Acronis DeviceLock можуть бути налаштовані для вибіркового блокування та аудиту операцій передачі даних через системний буфер між різними додатками (наприклад, із MS Word у MS Excel або в OpenOffice). Контекстний контроль доступу користувачів до операцій буфера обміну забезпечується на рівні об’єктів і типів даних – включаючи файли, текстові дані, графічні зображення, аудіофрагменти (наприклад, записи, зроблені Windows Sound Recorder), а також дані невизначеного типу.

Acronis DeviceLock також дозволяє селективно блокувати «знімки екрану», виконувані стандартною функцією Windows PrintScreen, як для окремих користувачів, так і для різних додатків.

Для кожного користувача або групи можна задати свій “білий” список пристроїв, доступ до яких буде завжди дозволений. Пристрої можна ідентифікувати за моделлю та за унікальним серійним номером.

Acronis DeviceLock дозволяє ідентифікувати певний CD / DVD-диск на основі записаних на нього даних і дозволити його використання, навіть якщо сам CD / DVD-привід заблокований. Для кожного користувача або групи можна задати свій “білий” список носіїв.

Дозволяє надавати тимчасовий доступ до пристроїв за відсутності мережевого підключення до агента. Адміністратор повідомляє користувачеві спеціальний короткий буквено-цифровий код (наприклад, телефоном), який тимчасово розблоковує доступ тільки до необхідного пристрою.

Модуль NetworkLock дозволяє задавати політики безпеки, засновані на принципі “білого” списку мережевих протоколів, який додатково може деталізуватися за IP-адресами, їхніми діапазонами і масками підмереж, а також мережевими портами і їхніми діапазонами.

Acronis DeviceLock дозволяє протоколювати всі дії користувачів із пристроями і файлами (копіювання, читання, видалення тощо). Також можна протоколювати зміни в налаштуваннях Acronis Devicelock, час старту і зупинки агента. Acronis DeviceLock використовує стандартну підсистему подієвого протоколювання Windows, а також автоматично збирає дані аудиту з віддалених комп’ютерів у локальній мережі і зберігає їх у центральній базі даних SQL Сервера.

Навіть користувачі з адміністративними правами (якщо вони не належать до списку авторизованих адміністраторів Acronis DeviceLock) не можуть змінити, видалити або іншим чином спотворити дані журналів аудиту, передані на Acronis DeviceLock Enterprise Server.

Функція тіньового копіювання в Acronis DeviceLock дозволяє для заданих користувачів або груп зберігати точну копію даних, що дублюються на зовнішні пристроъ та передаються через послідовні і паралельні порти, що друкуються на локальних і мережевих принтерах, а також переданы по каналах мережевих комунікацій. Точні копії всіх файлів і даних зберігаються в централізованому архіві на основі SQL-бази даних на сервері Acronis DeviceLock Enterprise Server (DLES). Підтримується можливість створення як розподіленого архіву, так і єдиного централізованого архіву завдяки функції консолідації даних із серверів DLES.

Acronis DeviceLock забезпечує тривожні сповіщення адміністратора в реальному режимі часу (алертінг). Сповіщення можуть відправлятися по протоколах SMTP, SYSLOG і / або SNMP. Передбачено два типи сповіщень: адміністративні (зміна налаштувань сервісу, зупинка агента DeviceLock, зміни в списку адміністраторів Acronis DeviceLock Administrators, неуспішні спроби користувача внести зміни в політики тощо) і специфічні для пристроїв і протоколів.

Налаштування тривожних сповіщень здійснюється адміністратором аналогічно налаштуванню правил аудиту, при цьому не замінюючи аудит.

Для централізованого збору і зберігання даних тіньового копіювання і журналів аудиту використовується додатковий неліцензійований компонент Acronis DeviceLock Enterprise Server (DLES). Для рівномірного розподілу навантаження в локальній мережі кілька примірників DLES, які, у свою чергу, використовують будь-яку кількість SQL-серверів для зберігання даних.

Acronis DeviceLock дозволяє контролювати синхронізацію комп’ютера з КПК і смартфонами, що працюють під управлінням ОС Windows Mobile, iOS і Palm OS, і здійснювати аудит і тіньове копіювання даних, що передаються з комп’ютера на ці мобільні пристрої. Можливо давати дозвіл для різних об’єктів (файли, контакти, пошта і т.д.), що передаються з комп’ютера на КПК і навпаки в процесі синхронізації мобільного пристрою.

Також можливо включити аудит і тіньове копіювання для файлів і інших об’єктів (контакти, пошта і т.д.), що копіюються з комп’ютера на КПК. Підтримуються всі інтерфейси підключення КПК (USB, COM, IrDA, Bluetooth, WiFi).

Acronis DeviceLock може застосовувати один набір політик для ситуації, коли комп’ютер підключений до мережі, доступний контролер домену або доступний Acronis DeviceLock Enterprise Server (оперативний режим), і інший набір політик для ситуації, коли комп’ютер не підключений до мережі, не доступний контролер домену або не доступний Acronis DeviceLock Enterprise Server (автономний режим).

Застосування різних політик для двох режимів корисне, наприклад, для заборони використання адаптерів WiFi, коли комп’ютер підключений до локальної мережі компанії, і дозволу, коли відключений.

Acronis DeviceLock дозволяє встановлювати спеціальні “політики шифрування” для зовнішніх підключаються дисків, зашифрованих за допомогою сторонніх програмних засобів шифрування. Використовуючи такі політики, можливо, наприклад, дозволити запис тільки зашифрованих даних на змінні пристрої і заборонити запис незашифрованих даних.

Acronis DeviceLock виявляє диски, створені продуктами BitLocker To Go (вбудований в ОС Windows засіб шифрування даних на знімних носіях), FileVault (вбудований в Apple OS X засіб шифрування даних), ViPNet SafeDisk, PGP Whole Disk Encryption, DriveCrypt і TrueCrypt (USB-флешки та інші змінні пристрої), а також розпізнає флеш-диски Lexar JumpDrive SAFE S3000 і Lexar SAFE PSD, які підтримують апаратне шифрування даних.

Acronis DeviceLock забезпечує контроль потоку даних між віртуальним робочим столом або опублікованими додатком і перенаправлення на віддалені робочі комп’ютери периферійними пристроями (Terminal Service Devices), включаючи знімні накопичувачі, принтери, USB-порти і буфер обміну даними, включаючи контентний аналіз, журнал роботи дій користувача і тіньове копіювання переданих їм файлів і даних.

Acronis DeviceLock підтримує рішення для віртуалізації робочих середовищ і додатків від Microsoft (RDS / RDP, RemoteFX), Citrix (XenApp, XenDesktop, XenServer), Oracle (VIrtualBox) і VMware (VMware View).

Розширені функції

Acronis DeviceLock виявляє USB-кейлоггери і блокує клавіатури, під’єднані до них. Також Acronis DeviceLock може запобігати запису даних на PS / 2 кейлоггери. Acronis DeviceLock спотворює вводяться з PS / 2 клавіатури дані і змушує PS / 2 записувати «сміття» замість заних, що реально вводяться.

Acronis DeviceLock Enterprise Server дозволяє контролювати поточний стан агентів на віддалених комп’ютерах. Acronis DeviceLock Enterprise Server може періодично опитувати віддалені комп’ютери і зберігати в журнал моніторингу поточний стан, версію і відомості про налаштування кожного агента.

Крім того, Acronis DeviceLock Enterprise Server порівнює поточні політики безпеки (налаштування) агентів на зазначених адміністратором комп’ютерах із еталонними політиками, збереженими в XML-файл, і записує інформацію про виявлені відхилення в журнал моніторингу. При цьому можлива автоматична заміна поточних політик безпеки на еталонні.

Acronis DeviceLock дозволяє безпечно оновлювати налаштування агентів на відключених від мережі комп’ютерах шляхом створення файлів із налаштуваннями та передачею їх користувачам, чиї комп’ютери не підключені до мережі і перебувають поза досяжністю консолей управління. Для запобігання неавторизованих змін у налаштуваннях ці файли можуть бути підписані за допомогою електронного цифрового підпису.

Acronis DeviceLock дозволяє формувати графічні звіти на основі даних із журналів аудиту та тіньового копіювання, збережених на сервері Acronis DeviceLock Enterprise Server. Ці звіти можуть бути автоматично вислані електронною поштою на вказану адресу. Також Acronis DeviceLock дозволяє формувати звіти за встановленими налаштуваннями, що застосовуються на агентах DeviceLock, і за Plug-n-Play пристроями (USB, FireWire і PCMCIA), які використовують користувачі на своїх локальних комп’ютерах.

Acronis DeviceLock може визначати баланс свого мережевого трафіку, дозволяючи вам обмежувати пропускну здатність мережі для даних аудиту і тіньового копіювання, що йдуть від агентів на Acronis DeviceLock Enterprise Server.

Acronis DeviceLock може використовувати потокове стиснення даних аудиту і тіньового копіювання, що пересилаються з віддалених агентів на Acronis DeviceLock Enterprise Server, для зменшення обсягу переданої по мережі інформації і зниження навантаження на мережу.