Holm Security: AI и Threat Intelligence в управлении уязвимостями

Будущее управления уязвимостями: как Holm Security объединяет AI и threat intelligence

По мере того как цифровые среды становятся всё более сложными, а количество активов и систем растёт, организации

сталкиваются с новым вызовом: как выявлять уязвимости быстрее, эффективнее и в правильном контексте.

Угрозы эволюционируют быстрее, чем традиционные модели безопасности, и именно поэтому сфера vulnerability management

переживает трансформацию. Сегодня ключевую роль играют AI и threat intelligence, а среди платформ, которые активно

развивают эти подходы, —

Holm Security

.

В этой статье мы объясняем, как сочетание искусственного интеллекта и аналитики угроз меняет подход к выявлению и

приоритизации уязвимостей.

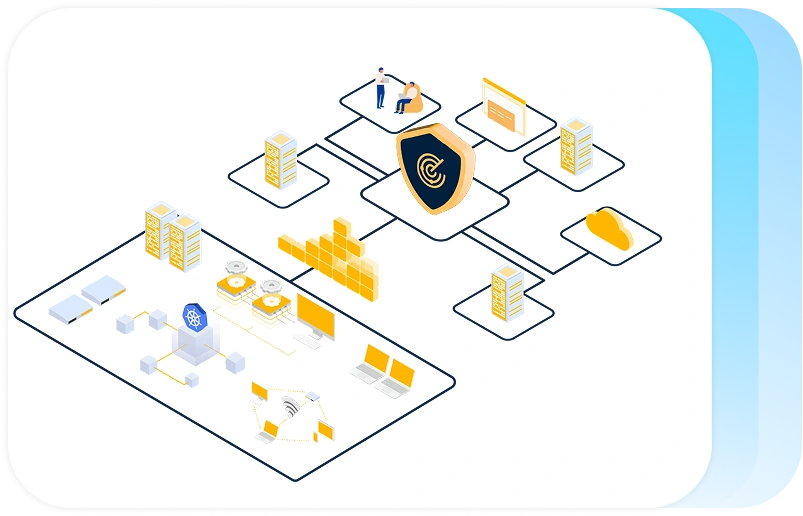

1. Привлеките свою команду

Кибербезопасность — это не только задача ИТ-отдела. Важно, чтобы в процесс управления уязвимостями были вовлечены все ключевые подразделения: безопасность, разработка, DevOps, руководство. Регулярные встречи, отчёты о прогрессе и открытый обмен информацией помогают поддерживать вовлечённость и ответственность всех участников.

Holm Security предлагает централизованную панель мониторинга, которая позволяет привлекать членов команды к процессу выявления и устранения уязвимостей в режиме реального времени.

Как работает AI в Holm Security:

-

анализирует сотни источников киберугроз — от официальных бюллетеней до исследовательских отчётов;

-

автоматически выявляет новые CVE и изменения в уже известных уязвимостях;

-

формирует краткие AI-саммари, ускоряющие работу специалистов SOC и SecOps;

-

выявляет закономерности, которые сложно обнаружить вручную.

В результате компании быстрее реагируют на риски и лучше понимают их потенциальное влияние.

Роль threat intelligence: почему контекст важнее

самого факта уязвимости

В современном мире не все уязвимости равнозначны. Две CVE с одинаковым CVSS могут иметь кардинально разный реальный риск.

Именно здесь важна threat intelligence —

аналитика, которая отвечает на вопросы:

-

Эксплуатируется ли эта уязвимость в данный момент?

-

Насколько активно её обсуждают киберпреступники?

-

Существует ли публичный proof-of-concept?

-

Какие активы компании наиболее уязвимы?

Holm Security объединяет threat intelligence с результатами сканирования, формируя приоритеты, основанные на реальном состоянии угроз.

Благодаря этому организации могут:

-

Фокусировать ресурсы там, где риск наибольший.

-

Сократить время между обнаружением уязвимости и реагированием.

-

Избежать «информационного шума», когда список CVE насчитывает сотни пунктов.

Как сочетание AI и Threat Intelligence меняет подход к рискам

В традиционном процессе обнаруженная уязвимость просто попадает в очередь на исправление. В современной модели, которую поддерживает Holm Security, этого недостаточно.

Необходимо учитывать:

· является ли эксплуатация активной;

· насколько быстро распространяется информация об уязвимости;

· какие активы организации подвержены риску;

· насколько сложно эксплуатировать CVE;

· контекст инфраструктуры (OS, сетевые сегменты, привилегии и т. д.).

Именно интеграция AI + TI позволяет оценивать риски с высокой точностью и действовать стратегически.

Enrichment (обогащение данных) — ключевая ценность Holm Security

Одним из ключевых преимуществ Holm Security является способность обогащать данные из различных источников, формируя расширенное представление об угрозе.

Платформа учитывает:

Holm Security автоматически объединяет

эти данные и предоставляет:

- приоритеты, основанные на реальных угрозах;

- рекомендации по устранению;

- понимание того, какие бизнес-процессы могут пострадать.

Это снижает нагрузку на аналитиков и повышает

точность управления рисками.

Почему это имеет значение для реального бизнеса

Современные атаки развиваются быстрее, чем традиционные инструменты успевают реагировать. Компании, которые не используют автоматизацию и аналитику угроз, остаются в зоне риска.

- сократить время обнаружения и реагирования;

- сосредоточиться только на тех уязвимостях, которые действительно представляют угрозу;

- усилить программу киберзащиты;

- получить целостное представление обо всех активах и рисках.

- банков и финансовых структур;

- государственных учреждений;

- образовательных учреждений;

- компаний с разветвлённой IT-инфраструктурой.

Вывод

Holm Security демонстрирует, как сочетание искусственного интеллекта и threat intelligence может изменить подход к управлению уязвимостями. Это не просто новый инструмент — это новая модель работы с рисками, которая учитывает реальное состояние угроз и позволяет компаниям быть на шаг впереди киберпреступников.

Хотите узнать, как Holm Security может усилить киберзащиту вашей организации?

SOFTICO предоставляет консультации, демонстрации и сопровождение внедрения.

Связаться с нами

ООО «СОФТИКО»

Мы подберем оптимальные решения для вашего бизнеса и обеспечим поддержку на каждом этапе.